カード番号を画像にして盗み出すマルウェアに注意

この記事は公開から 1年以上が経過しています。現在の最新情報との整合性については弊社では一切の責任を負いかねます。

Magentoをターゲットにしたマルウェアが横行しているようです。

セキュリティ企業のSucuriが開設しているブログで英文の記事が公開されていますが、概要は以下のとおりです。

今回発見されたマルウェアの概要

- 支払手続き画面の、クレジットカード入力ステップが改ざんされる

- 顧客が入力したクレジットカード情報が画像ファイルに記録される

- 攻撃者は画像ファイルにアクセスし、クレジットカード情報を盗み取る

これまで様々なクレジットカード情報を盗聴するマルウェアがMagento向けに出現してきましたが、画像ファイルに擬態するものは初めてと言われています。

画像ファイルに擬態することで、アクセスログ上での検出を回避し、発覚を遅らせる狙いがあるようです。

マルウェアを検出するには

このマルウェアを検出するには、以下のファイルの最終更新日付と内容を確認します。

app/code/core/Mage/Payment/Model/Method/Cc.php

特にMagento1.xをアップデートした覚えもなく、誰も更新したことがないにも関わらず、このファイルの更新日付が妙に新しい場合は注意が必要です。

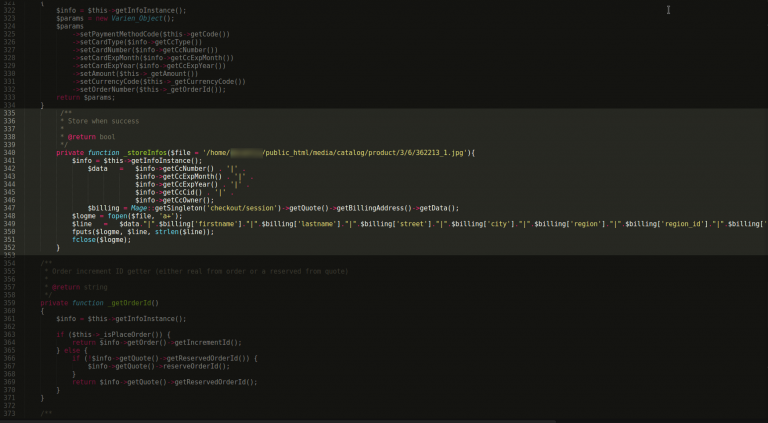

また、このファイルに記述されている内容を確認し、以下のような記述が追記されている場合は改ざんされていると考えて間違いないでしょう。

マルウェアを発見したら

マルウェアを発見したら、まず何はともあれサイトをクローズしましょう。

外部からのアクセスを遮断することで、それ以上の被害の拡散を防止しなければなりません。

次にクレジットカード会社に連絡を行い、指示に従って対応を行います。

ここで間違ってもカード会社に歯向かってはいけません。

あとは指示通りに対処していけばよいわけですが、一連の対応が終息するまでは、サイトをオープンできないかもしれません。(ケース・バイ・ケースです)

マルウェアに感染しないために

マルウェアに感染しないためには、セキュリティパッチの適切な適用が不可欠です。

もちろん、不適切なカスタマイズがされていないことが前提条件です。

たとえMagento本体が適切にメンテナンスされていたとしても、カスタマイズ箇所に脆弱性が存在していたら、それは意味がありません。

自社のサイトが安全かどうかを第三者目線で確認されたい方は、セキュリティ診断を受信されることをおすすめします。

- お知らせ (35)

- Magento Open Source (150)

- Adobe Commerce (65)

- Magentoトピックス (334)

- Magentoバージョンアップ (11)

- OroCommerce (1)

- AkeneoPIM (16)

- Shopware (26)

- 世界のプライバシー保護規制 (11)

- OroCRM (14)

- Typo3 (9)

- イベント (27)

- Mage-OS (1)

- エクステンションリリース情報 (73)

- Mautic (1)